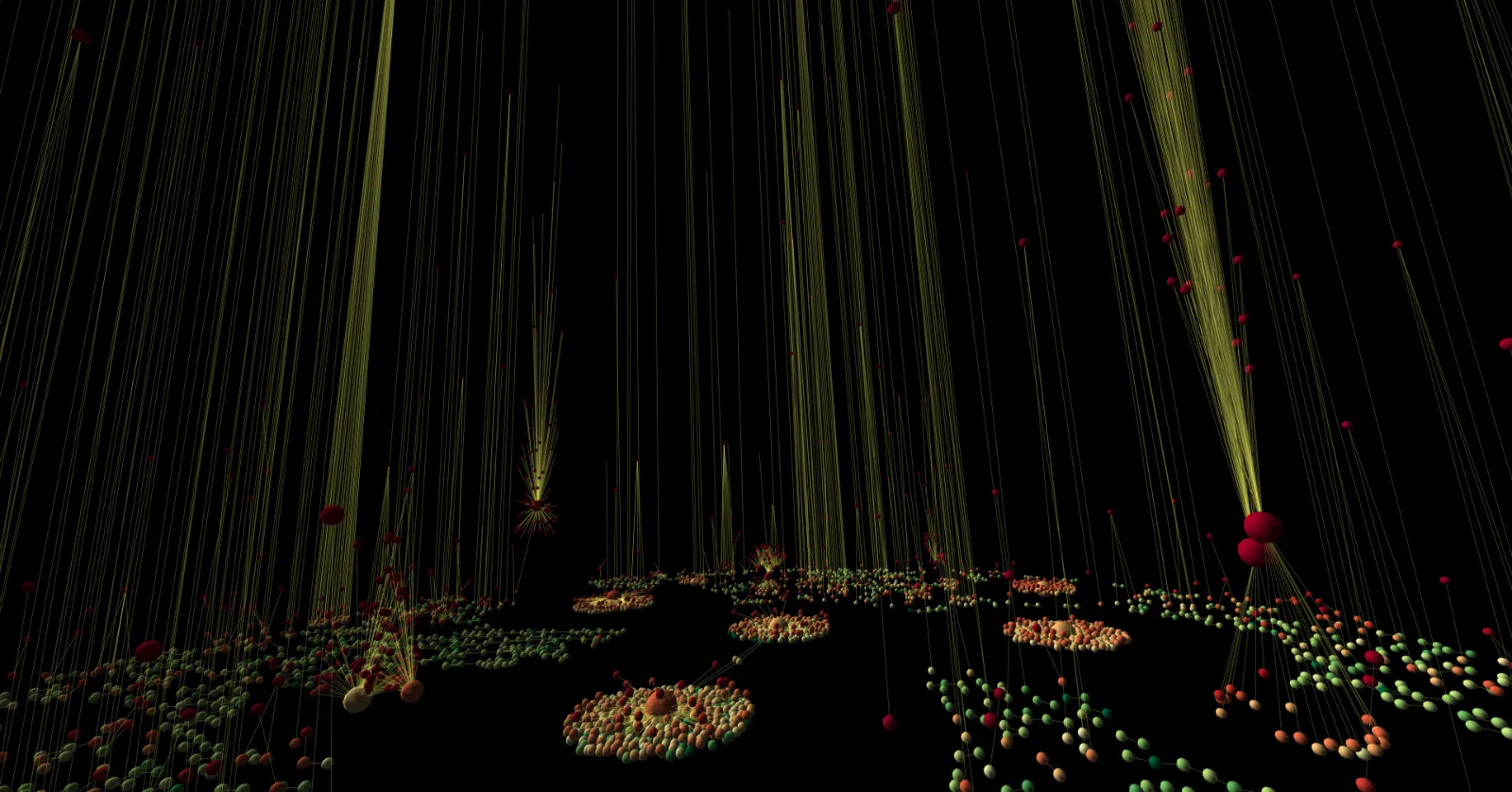

Immersive Analytik · WebVR · 2018

Twitter-Konversation in VR

Daten haben eine Geometrie. Hunderttausende Retweets, ausgebreitet zu einem begehbaren Kaskadengraphen — und an der Silhouette der Ausbreitung sieht man sofort, wie sie verlaufen ist. Organische Verbreitung sieht aus wie eine Scheibe. Ein Botnet zwängt sich durch einen schmalen Pool von Verstärker-Accounts und nimmt die Form einer Sanduhr an. Meinungsführer senden fächerförmig.

- Analyse von Informationskaskaden

- Topologie des Retweet-Netzwerks

- Erkennung koordinierten inauthentischen Verhaltens

- Forensik von Einflussoperationen

- Immersive 3D-Analytik